Was ist eine IP-Adresse?

Die IP-Adresse ist eine Abkürzung für Internet Protocol Address(Englisch). Eine IP-Adresse ist ein einheitliches Adressformat, das vom IP-Protokoll bereitgestellt wird. Er weist jedem Netzwerk und jed

- 16. Juli 2022

- Instruction

Was sind öffentliche IP-Adressen, private IP-Adressen und reservierte IP-Adressen?

Was sind öffentliche IP-Adressen, private IP-Adressen und reservierte IP-Adressen? In unserer zunehmend vernetzten Welt sind viele Internetnutzer mit dem Konzept der IP-Adressen vertraut. Allerding

- 9. Januar 2023

- Instruction

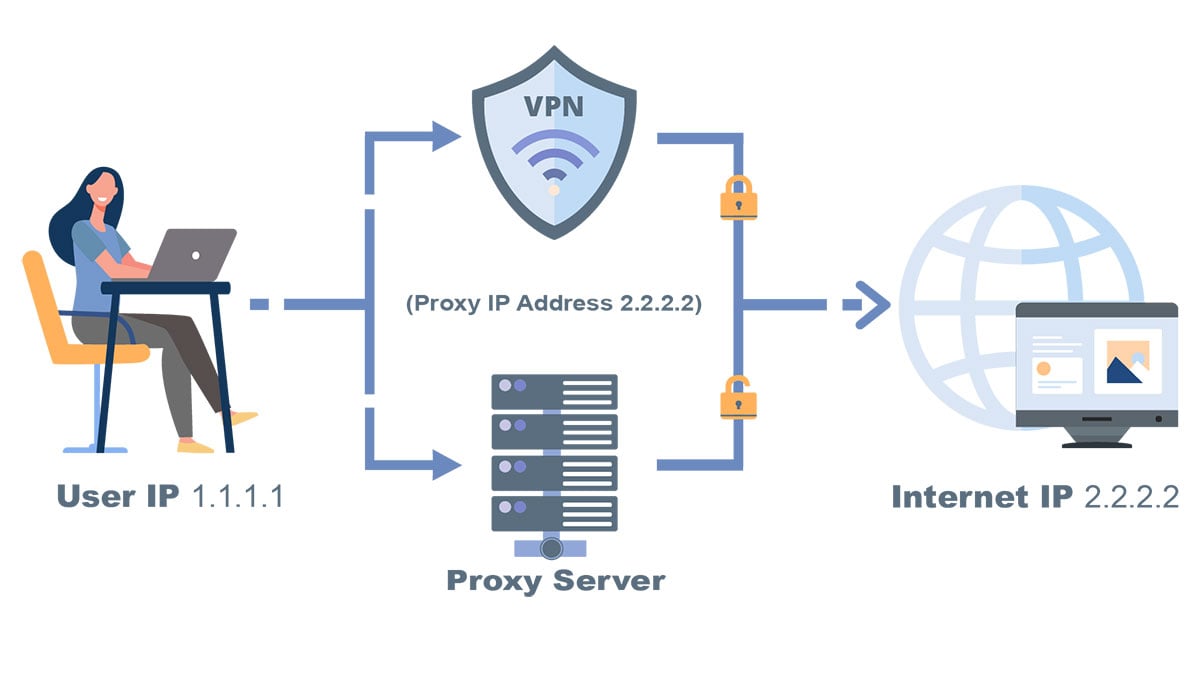

Wie kann ich meine IP-Adresse ändern?

Wie kann ich meine IP-Adresse ändern? Haben Sie jemals eine solche Situation festgestellt, selbst wenn der Computer im LAN verkabelt oder drahtlos angeschlossen ist, wird manchmal kein Netzwerkzugr

- 10. November 2022

- Information

Schritt-für-Schritt-Anleitung zum Ändern Ihrer öffentlichen IP- und privaten IP-Adressen

Schritt-für-Schritt-Anleitung zum Ändern Ihrer öffentlichen IP- und privaten IP-Adressen Eine IP-Adresse ist als eindeutige Kennung eines Geräts im Netzwerk unerlässlich. Ob zum Schutz der Privatsp

- 28. Februar 2025

- Popular

IP

IP